Entro il 2026, le soluzioni telefoniche VoIP Handsfree AI antideflagranti e ATEX saranno indispensabili per garantire la sicurezza e la continuità operativa in ambienti industriali pericolosi. L'evoluzione delle normative di sicurezza, i progressi tecnologici e la necessità critica di comunicazioni immediate e affidabili in zone ad alto rischio alimentano questa necessità. Il più ampio mercato della telefonia industriale antideflagrante, che spesso include sistemi telefonici VoIP Handsfree AI avanzati, prevede una crescita da 150 milioni di dollari nel 2024 a 250 milioni di dollari entro il 2033. Questa crescita evidenzia la crescente domanda di strumenti di comunicazione affidabili come i videocitofoni IP con impronta digitale, i citofoni ferroviari,stazioni di chiamata dei punti di assistenza di emergenzae videocitofoni industriali, tutti integrati in un sistema affidabileSistema di interfono IP.

Punti chiave

- Entro il 2026, a prova di esplosioneTelefoni AI vivavoce VoIPsarà molto importante per la sicurezza nei luoghi industriali pericolosi.

- Questi telefoni speciali aiutano i lavoratori a comunicare in modo chiaro e sicuro, anche in aree rumorose o pericolose.

- L'intelligenza artificiale di questi telefoni aiuta nelle emergenze comprendendo le chiamate, creando riepiloghi e individuando la posizione esatta.

- Questi telefoni sono costruiti per resistere alle condizioni più difficili e soddisfano rigide norme di sicurezza, come ATEX.

- Si collegano facilmente ad altri sistemi di fabbrica per rendere il lavoro più sicuro ed efficiente.

L'evoluzione del panorama degli ambienti industriali pericolosi

Comprensione delle zone pericolose e dei pericoli intrinseci

Gli ambienti industriali pericolosi presentano rischi significativi, che richiedono una classificazione precisa emisure di sicurezza robusteQueste aree vengono classificate in base alla probabilità e alla durata delle condizioni in cui sussistono rischi di incendio o esplosione. Gas infiammabili, vapori, polveri combustibili o fibre infiammabili definiscono queste condizioni. Le installazioni nordamericane utilizzano il sistema Classe/Divisione, delineato dal National Electrical Code (NEC) e dal Canadian Electric Code (CEC). A livello internazionale, e sempre più in Nord America, è diffuso il sistema a Zona. Entrambi i sistemi regolano i requisiti di sicurezza per le apparecchiature elettriche in atmosfere esplosive.

| Classe | Definizione |

|---|---|

| Classe I | Luoghi in cui potrebbero essere presenti gas o vapori infiammabili. |

| Classe II | Luoghi in cui sono presenti polveri combustibili. |

| Classe III | Luoghi in cui sono presenti fibre infiammabili nell'atmosfera. |

Il sistema Zone perfeziona ulteriormente queste classificazioni:

| Gas | Polvere | Caratteristiche della zona pericolosa |

|---|---|---|

| Zona 0 | Zona 20 | È molto probabile che sia presente un'atmosfera pericolosa e che questa possa persistere per lunghi periodi di tempo (>1000 ore all'anno) o addirittura ininterrottamente. |

| Zona 1 | Zona 21 | È possibile che si verifichi un'atmosfera pericolosa, ma è improbabile che sia presente per lunghi periodi di tempo (>10 <1000 ore all'anno) |

| Zona 2 | Zona 22 | È improbabile che un'atmosfera pericolosa sia presente durante il normale funzionamento o raramente e per brevi periodi di tempo (<10 ore all'anno) |

Oltre ai rischi di esplosione, i lavoratori devono affrontare diversi rischi chimici. Questi pericoli includono sostanze asfissianti come l'acido solfidrico, sostanze corrosive come l'acido solforico e sostanze irritanti come il cloro gassoso. L'esposizione chimica spesso porta a problemi di salute ritardati, tra cui cancro, malattie polmonari o danni neurologici anni dopo. Questa risposta ritardata significa che i lavoratori potrebbero continuare inconsapevolmente ad adottare pratiche non sicure, accumulando danni nel tempo.

Imperativi normativi: ATEX, IECEx e standard globali

Rigidi quadri normativi regolano le apparecchiature e le pratiche in ambienti pericolosi. ATEX e IECEx sono due importanti standard che garantiscono la sicurezza. ATEX, una direttiva europea, è obbligatoria all'interno dell'UE/SEE e si concentra sulla sicurezza delle apparecchiature in atmosfere esplosive. IECEx, uno schema di certificazione internazionale, offre un riconoscimento globale e armonizza gli standard a livello mondiale.

| Caratteristica | ATEX | IECEx |

|---|---|---|

| Ambito | Direttiva europea, obbligatoria all'interno dell'UE/SEE | Schema di certificazione internazionale, riconoscimento globale |

| Scopo | Garantisce la sicurezza delle apparecchiature in atmosfere esplosive all'interno dell'UE | Facilita il commercio internazionale armonizzando gli standard a livello globale |

| Conformità | Richiede il marchio CE, il simbolo Ex e la notifica di garanzia della qualità (QAN) | Richiede il certificato di conformità IECEx (CoC) basato su ExTR e QAR |

Oltre a questi, esistono altri standard critici. UL 121201 è obbligatorio per i siti statunitensi, insieme ai requisiti OSHA e assicurativi. L'OSHA impone che tutti i dispositivi elettrici in aree classificate siano certificati da un laboratorio di prova riconosciuto a livello nazionale (NRTL), come UL o Intertek. La non conformità può comportare azioni legali, chiusure di siti e sanzioni pecuniarie. Gli standard sono in continua evoluzione grazie alla digitalizzazione e all'automazione, con le autorità che collaborano per armonizzare alcuni standard, mentre le leggi e i rischi locali mantengono differenze.

Il costo del fallimento: incidenti di sicurezza e tempi di inattività

Il mancato rispetto delle normative sugli ambienti pericolosi comporta gravi conseguenze finanziarie e legali. Le aziende sono soggette a multe e sanzioni ingenti, che vanno da migliaia a milioni di dollari, a seconda della gravità e della recidiva. La mancata conformità spesso comporta ritardi operativi e chiusure, con conseguenti perdite di fatturato e mancato rispetto delle scadenze. Ad esempio, il crollo di una trincea in un cantiere edile, che ha portato a sanzioni OSHA e alla chiusura di un sito, ha causato perdite dirette e indirette pari a 500.000 dollari.

Le ripercussioni si estendono all'aumento dei premi assicurativi, poiché una storia di non conformità aumenta il profilo di rischio di un'azienda. Si verificano anche danni alla reputazione, poiché il controllo pubblico e l'attenzione negativa dei media erodono la fiducia dei clienti e danneggiano l'immagine del marchio. Le spese legali e gli accordi transattivi da parte di enti regolatori o terze parti possono ammontare a milioni. Un'interruzione imprevista in un impianto di produzione dovuta a un infortunio elettrico ha bloccato le operazioni per 48 ore, con un costo di 350.000 dollari in perdite di produzione e riparazioni. Questi incidenti evidenziano la necessità critica di misure di sicurezza proattive e di rispetto delle normative.

L'ascesa del telefono AI vivavoce VoIP nelle applicazioni critiche per la sicurezza

Perché il VoIP è superiore per le zone pericolose

La tecnologia VoIP offre vantaggi significativi per la comunicazione in ambienti industriali pericolosi. Offre una qualità vocale superiore, anche in ambienti industriali rumorosi, garantendo una comunicazione chiara. Questa chiarezza è fondamentale quando ogni parola può avere un impatto sulla sicurezza. I sistemi VoIP si integrano perfettamente nell'infrastruttura di comunicazione esistente grazie alla loro compatibilità con diverse piattaforme VoIP. Questa integrazione semplifica l'implementazione e riduce la necessità di nuovi cablaggi complessi.

Il VoIP offre anche scalabilità, adattandosi alle mutevoli esigenze operative. Garantisce costi di manutenzione inferiori rispetto ai sistemi di comunicazione tradizionali. Inoltre, il VoIP si integra con le piattaforme di comunicazione unificata, migliorando l'efficienza operativa complessiva. La possibilità di connettersi ai servizi Telco utilizzando il VoIP SIP standard offre opzioni per connessioni PBX digitali e l'integrazione con i sistemi telefonici aziendali. Questa tecnologia migliora la qualità audio offrendo una connessione a "4 fili" senza ronzio, rumore e perdita di loop quando si utilizzano provider di servizi VoIP. La flessibilità degli standard VoIP onnipresenti consente varie integrazioni hardware di terze parti. I componenti del sistema si connettono tramite reti IP/Ethernet standard, consentendo più canali audio e il controllo tramite un singolo jack RJ-45. Questa connettività offre potenziali risparmi sui costi ottenendo il servizio tramite provider di servizi VoIP.

Funzionamento a mani libere: miglioramento della mobilità e della sicurezza dei lavoratori

Il funzionamento a mani libere migliora significativamente la mobilità e la sicurezza dei lavoratori in ambienti industriali pericolosi. Le chiamate vocali e video a mani libere migliorano la comunicazione tra il campo e la sala controllo, in particolare durante ispezioni o emergenze. Questa funzionalità consente ai lavoratori di avere le mani libere per le attività critiche.

I dispositivi indossabili, come le cuffie con microfono vivavoce integrato, facilitano la comunicazione tra i lavoratori senza distrazioni. Questi dispositivi sono più comodi dei telefoni tradizionali grazie alle dimensioni ridotte, alla leggerezza e alla comodità di utilizzo. I dispositivi indossabili semplificano anche la gestione delle informazioni, garantendone la trasmissione, l'archiviazione e la visualizzazione sicure, oltre a un rapido accesso a documenti e notifiche. I dispositivi di realtà assistita da indossare sulla testa e a controllo vocale offrono un vero e proprio utilizzo a mani libere. Consentono agli operatori in prima linea di completare le attività in modo sicuro ed efficiente. Questi dispositivi sono dotati di una cancellazione del rumore e di un riconoscimento vocale senza pari, consentendo il controllo tramite semplici comandi vocali senza dover premere pulsanti. Il micro-display è posizionato sotto la linea visiva e può essere spostato, evitando interferenze con la vista o il raggio di movimento.Telefono AI vivavoce VoIPIl sistema sfrutta queste capacità per garantire una sicurezza senza pari.

Il vantaggio dell'intelligenza artificiale nella risposta alle emergenze

L'integrazione dell'intelligenza artificiale nei telefoni vivavoce offre vantaggi cruciali per la risposta alle emergenze. La trascrizione in tempo reale con traduzione automatica aiuta gli operatori a comprendere chi chiama quando parla una lingua sconosciuta, non è chiaro o parla troppo velocemente. Questa funzionalità consente la verifica delle informazioni in tempo reale. L'intelligenza artificiale genera anche riepiloghi degli incidenti in tempo reale. Utilizza i dettagli trascritti per creare automaticamente riepiloghi degli incidenti in pochi secondi, fornendo un quadro più chiaro della situazione. Il rilevamento delle parole chiave migliora la sicurezza dei soccorritori e la supervisione dei supervisori. Il sistema rileva parole chiave specifiche, come la presenza di un'arma, e le evidenzia per un'attenzione immediata. Avvisa inoltre i supervisori di chiamate critiche, come le istruzioni di rianimazione cardiopolmonare per un bambino, garantendo la corretta aderenza al protocollo e supportando gli operatori. L'integrazione video in diretta dei chiamanti fornisce consapevolezza della situazione. Ciò consente agli operatori di visualizzare l'esperienza dei chiamanti, rilevando potenzialmente dettagli non segnalati verbalmente e migliorando la sicurezza degli agenti.

L'analisi AI dell'audio per parole chiave o segnali di soccorso consente al sistema di dare priorità alle chiamate urgenti e di allertare automaticamente specifici servizi di emergenza. Ad esempio, può rilevare un'emergenza medica o una minaccia alla sicurezza. I servizi basati sulla posizione, basati sull'intelligenza artificiale, individuano l'esatta posizione del punto di soccorso, guidando i soccorritori direttamente sul posto. Gli algoritmi di riduzione del rumore basati sull'intelligenza artificiale filtrano il rumore di fondo, garantendo una trasmissione vocale chiara, fondamentale in ambienti operativi rumorosi. La funzionalità di comando vocale consente al personale di utilizzare i sistemi di comunicazione a mani libere, avviando chiamate, inviando messaggi o accedendo alle informazioni tramite semplici istruzioni vocali. Questa funzionalità avanzataTelefono AI vivavoce VoIPIl sistema riduce significativamente i tempi di risposta alle emergenze. L'intelligenza artificiale utilizza modelli predittivi per analizzare i dati continui dei sensori, identificando sottili deviazioni di pressione o temperatura che precedono le crisi. Questo fornisce avvisi più tempestivi rispetto agli allarmi fissi, distinguendo i veri precursori del pericolo dalla variabilità innocua. Porta a risposte più rapide e affidabili e fornisce il tempo necessario per intervenire in sicurezza. L'intelligenza artificiale ricalcola dinamicamente i limiti di controllo ottimali in tempo reale, trasmettendo in streaming i dati dei sensori tramite algoritmi di apprendimento. Questo adatta i limiti al variare del rischio, prevenendo interventi indesiderati che bloccano la produzione e garantendo che le operazioni rimangano entro margini di sicurezza. L'intelligenza artificiale studia i dati storici degli eventi per distinguere tra rumore di processo e minacce emergenti, riducendo gli allarmi indesiderati che sovraccaricano il personale. Raggruppa gli allarmi correlati durante le anomalie e li classifica in base al rischio, riducendo il flusso di allarmi e consentendo agli operatori di reagire più rapidamente con maggiore attenzione alle misure di sicurezza critiche. L'intelligenza artificiale fornisce una guida passo passo durante le emergenze analizzando i dati di processo in tempo reale e le risposte storiche agli incidenti. Raccomanda sequenze di risposta efficaci, riducendo il carico cognitivo per gli operatori, soprattutto quelli meno esperti, e consentendo risposte di emergenza più rapide.

Caratteristiche principali e vantaggi del telefono AI vivavoce VoIP antideflagrante e ATEX 2026

Robustezza e durata per condizioni estreme

I telefoni antideflagranti e certificati ATEX devono resistere agli ambienti industriali più difficili. I produttori progettano questi dispositivi con materiali e principi ingegneristici specifici per garantirne la resilienza. Involucri robusti contengono le esplosioni interne, prevenendo l'innesco di atmosfere pericolose esterne. I percorsi di fiamma consentono ai gas di fuoriuscire in sicurezza durante il raffreddamento. Un'efficace progettazione della dissipazione del calore impedisce che le temperature interne raggiungano i punti di innesco per i gas o le polveri circostanti. La sigillatura dei condotti impedisce il passaggio di fiamme o vapori attraverso i sistemi di cablaggio.

I produttori selezionano i materiali in base alle loro proprietà specifiche:

- Alluminio:Questo materiale offre una struttura leggera, un'eccellente conduttività termica e resistenza alla corrosione. Dissipa efficacemente il calore.

- Acciaio inossidabile:Offre una resistenza eccezionale e resiste alla corrosione causata da sostanze chimiche e acqua salata, garantendo durevolezza in condizioni difficili.

- Ghisa:Questo materiale offre robustezza e resistenza agli urti. Assorbe e dissipa efficacemente l'energia in caso di potenziali esplosioni.

- Materiali non metallici (poliestere rinforzato con fibra di vetro, policarbonato):Questi materiali offrono resistenza alla corrosione, isolamento elettrico e peso ridotto. Offrono ottime prestazioni in ambienti corrosivi.

- Materiali di tenuta (silicone, neoprene):Questi materiali mantengono l'integrità antideflagrante. Impediscono l'ingresso di polvere, umidità e gas pericolosi, offrendo flessibilità e resistenza alla temperatura.

Rigorose certificazioni convalidano la robustezza di questi telefoni. Tra queste, la Direttiva ATEX (Atmosphères Explosibles) 2014/34/UE e IECEx, uno schema di certificazione internazionale. Altri standard cruciali includono UL (Underwriters Laboratories), con UL 698 e UL 913 specifici per ambienti pericolosi. I dispositivi sono spesso dotati di grado di protezione IP65/IP67 per la resistenza a polvere e acqua e di certificazioni di sicurezza intrinseca come IEC 60079-0. Ad esempio, una marcatura ATEX di Categoria 2 come ATEX II 2G Ex ib IIC T4 (IECEx Gb) indica la conformità a rigorosi requisiti di sicurezza.

Comunicazione cristallina con cancellazione del rumore

Una comunicazione chiara è fondamentale negli ambienti industriali rumorosi. Le avanzate tecnologie di cancellazione del rumore nei telefoni antideflagranti migliorano significativamente la chiarezza della comunicazione. Questi sistemi raggiungono una riduzione del rumore fino a 30 dB in zone specifiche, consentendo agli operatori di comunicare efficacemente nonostante gli elevati livelli di rumore ambientale. I materiali smorzanti e assorbenti riducono ulteriormente il riverbero e l'eco, migliorando la chiarezza acustica in ambienti come le acciaierie.

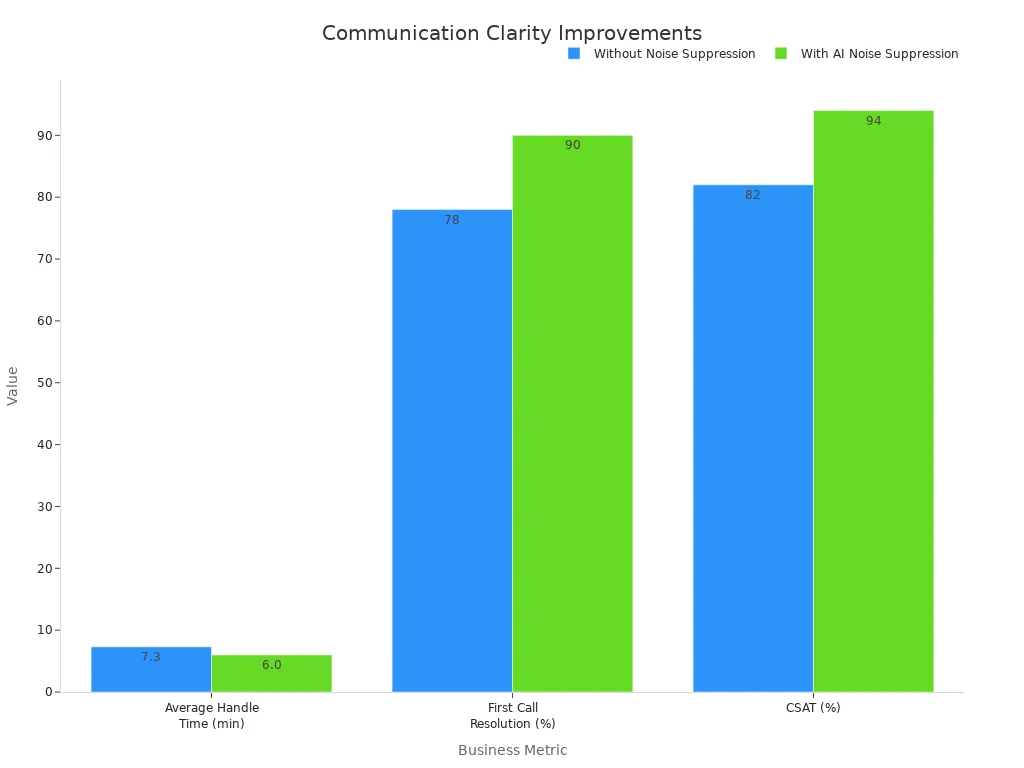

La soppressione del rumore basata sull'intelligenza artificiale offre miglioramenti misurabili nell'efficienza operativa. Riduce il tempo medio di gestione (AHT) delle comunicazioni, aumenta la risoluzione alla prima chiamata (FCR) e incrementa la soddisfazione del cliente (CSAT).

Questo grafico illustra i vantaggi tangibili della soppressione del rumore tramite IA. Mostra una riduzione del 18% del tempo medio di gestione, un aumento del 12% della risoluzione alla prima chiamata e un miglioramento del 14% della soddisfazione del cliente. Tali miglioramenti si traducono direttamente in una risoluzione più rapida degli incidenti e in una maggiore sicurezza operativa.

Integrazione perfetta con i sistemi SCADA, PAGA e IoT

I moderni sistemi di comunicazione industriale devono integrarsi perfettamente con l'infrastruttura di controllo e monitoraggio esistente. I sistemi telefonici VoIP vivavoce antideflagranti con intelligenza artificiale offrono versatili capacità di integrazione con i sistemi SCADA (Supervisory Control and Data Acquisition), PAGA (Public Address and General Alarm) e IoT (Internet of Things).

I metodi di integrazione includono:

- Integrazione analogica:I telefoni si collegano direttamente alle porte analogiche dei sistemi PAGA oppure utilizzano semplici relè per l'attivazione dell'allarme.

- VoIP/SIP:Questo metodo digitale offre connessioni flessibili alla rete della struttura e consente funzionalità avanzate come la composizione automatica dei numeri e la ricezione di messaggi preregistrati.

- Integrazione I/O digitale:Questo metodo utilizza semplici segnali on/off per il collegamento diretto del sistema. Un sistema di allarme può, ad esempio, attivare un messaggio di evacuazione.

- Convertitori di protocollo e gateway:Agiscono come traduttori tra i sistemi, garantendo una comunicazione unificata quando vengono utilizzati protocolli diversi.

- Integrazione del sistema di controllo centralizzato:Un sistema centrale monitora e coordina tutti i dispositivi di sicurezza, garantendo una panoramica completa e una gestione efficiente delle emergenze.

L'integrazione perfetta offre numerosi vantaggi:

- Maggiore produttività:I sistemi integrati consentono la comunicazione in tempo reale tra operatori e macchine, ottimizzando i programmi di produzione e riducendo al minimo i tempi di fermo non pianificati.

- Miglioramento del processo decisionale:I sistemi di dati unificati forniscono informazioni coerenti e fruibili. I leader prendono decisioni informate basate su trend e analisi.

- Risparmio sui costi:I sistemi integrati eliminano i processi ridondanti e distribuiscono le risorse in modo più efficace, ottenendo notevoli risparmi sui costi nel tempo.

- Flessibilità:Un ambiente ben integrato si adatta a nuove tecnologie o processi, garantendo all'azienda la massima competitività.

- Monitoraggio e diagnostica a distanza:Ciò consente una manutenzione predittiva e una rapida risoluzione dei problemi, riducendo al minimo le interruzioni operative.

- Scalabilità e flessibilità:I sistemi supportano un'ampia gamma di dispositivi e applicazioni e consentono di aggiungere nuovi dispositivi e funzionalità in base alle esigenze.

- Automazione dei processi:L'integrazione migliora l'automazione dei processi fornendo dati e diagnostica in tempo reale. Ottimizza i flussi di lavoro di produzione e consente regolazioni e controlli precisi.

- Riduzione dell'errore umano:L'automazione di attività ripetitive e complesse riduce al minimo il rischio di errore umano, aumentando l'affidabilità e migliorando la sicurezza.

- Efficienza dei costi:L'integrazione riduce i costi di installazione e manutenzione riducendo il cablaggio e semplificando la configurazione. Le funzionalità di manutenzione predittiva riducono i guasti imprevisti e i costi di riparazione.

Sicurezza avanzata: crittografia dei dati e protezione della rete

I telefoni antideflagranti e certificati ATEX operano in ambienti in cui l'integrità delle comunicazioni e la sicurezza dei dati sono fondamentali quanto la sicurezza fisica. Robuste misure di crittografia dei dati e di protezione della rete salvaguardano le informazioni sensibili e impediscono accessi o manipolazioni non autorizzati. Questi sistemi implementano diverse funzionalità di sicurezza avanzate per garantire comunicazioni sicure.

I telefoni VoIP antideflagranti supportano il protocollo di crittografia SRTP, che protegge le comunicazioni vocali. Includono anche un meccanismo di verifica delle informazioni, che garantisce l'autenticità dei dati. Questi sistemi utilizzano UDP, TCP e TLS per il trasporto, garantendo una trasmissione dati flessibile e sicura. Un server di fiducia SIP funge da meccanismo anti-attacco, proteggendo da intrusioni dannose. La gestione dei certificati HTTPS protegge le configurazioni basate sul web. Anche i file di configurazione sono sottoposti a crittografia, aggiungendo un ulteriore livello di protezione. Inoltre, i protocolli OpenVPN e IEEE802.1X migliorano la sicurezza della rete e il controllo degli accessi.

I sistemi di comunicazione industriale sono esposti a diversi rischi per la sicurezza informatica. Una convalida dei dati inadeguata nel software ICS può portare a vulnerabilità come buffer overflow, command injection e cross-site scripting. Le funzionalità di sicurezza integrate nei prodotti spesso rimangono inattive per impostazione predefinita, rendendole inefficaci se non esplicitamente abilitate. Anche le vulnerabilità di comunicazione e configurazione di rete rappresentano minacce significative. Tra queste, i flussi di dati inutilizzati, che possono portare all'esfiltrazione di dati e a operazioni non autorizzate. Log di firewall e router inadeguati rendono difficile l'identificazione della causa principale degli incidenti di sicurezza. La comunicazione in testo normale, comune nei protocolli standard come Telnet, FTP e HTTP, consente agli aggressori di intercettare, dirottare sessioni ed eseguire attacchi man-in-the-middle. Ciò espone informazioni sensibili come le credenziali di accesso. Firewall assenti o configurati in modo errato possono portare a un flusso di dati illimitato tra le reti, consentendo la diffusione di malware e l'accesso non autorizzato. Molti protocolli ICS non dispongono di autenticazione, consentendo la manipolazione di dati o dispositivi, attacchi di replay e lo spoofing di sensori o identità degli utenti. La maggior parte dei protocolli di controllo industriale non dispone inoltre di controlli di integrità integrati, consentendo manomissioni senza essere rilevati. Un'autenticazione insufficiente per i client wireless può consentire connessioni a punti di accesso non autorizzati o accessi non autorizzati alle reti wireless ICS.

La tabella seguente evidenzia le vulnerabilità comuni nei vari protocolli industriali:

| Protocollo | Mancanza di integrità | Mancanza di riservatezza | Mancanza di disponibilità | Mancanza di autenticazione | Mancanza di autorizzazione | Mancanza di crittografia |

|---|---|---|---|---|---|---|

| DNP3 | ✓ | ✓ | ✓ | ✓ | ||

| Modbus | ✓ | ✓ | ✓ | |||

| IEC 60870-5-104 | ✓ | ✓ | ✓ | ✓ | ||

| IEC 61850 | ✓ | ✓ | ||||

| IEC 61400-25 | ✓ | |||||

| IEEE C37.118 | ✓ | ✓ | ✓ |

I principi di mitigazione affrontano queste problematiche di sicurezza informatica. La riservatezza impedisce l'accesso non autorizzato a informazioni ICS sensibili. La disponibilità garantisce che il sistema mantenga il controllo per evitare perdite economiche. L'integrità previene le interruzioni causate da pacchetti di dati mancanti o corrotti. I meccanismi di autorizzazione e autenticazione verificano l'identità e prevengono l'escalation non autorizzata dei privilegi e la contraffazione dei pacchetti.

Altri potenziali rischi per la sicurezza informatica includono password non sicure, integrazione di sistemi legacy privi di sicurezza e gestione inadeguata dell'accesso da parte di fornitori o terze parti. Firewall inadeguati e segregazione di rete tra ICS e sistemi organizzativi più ampi, insieme alla connettività Internet dei dispositivi ICS/IoT, espongono vulnerabilità. Anche aggiornamenti software irregolari e gestione delle patch, spesso dovuti a preoccupazioni relative all'interruzione della produzione, creano punti deboli. La comunicazione non crittografata e la mancanza di autenticazione dei dispositivi compromettono ulteriormente la sicurezza.

Le strategie di mitigazione affrontano questi rischi in modo completo. Le organizzazioni esaminano l'attuale architettura di sicurezza e aggiornano i sistemi. Aggiornano le password, applicano policy di password complesse e valutano la possibilità di modificare le credenziali predefinite. Limitare gli account privilegiati, incluso l'accesso di terze parti e fornitori, e abilitare l'autenticazione a più fattori (MFA) sono passaggi cruciali. Identificare e verificare la connettività di rete ICS verso reti non ICS garantisce l'implementazione di firewall, segregazione di rete, crittografia delle trasmissioni e gestione degli accessi. L'implementazione di soluzioni di monitoraggio della rete, registrazione degli eventi, avvisi e risposta automatica consente il rilevamento delle minacce in tempo reale. È inoltre fondamentale analizzare le potenziali lacune nella sicurezza informatica nelle nuove tecnologie e testare in modo indipendente i controlli di sicurezza. La valutazione dei profili di rischio informatico dei fornitori e l'implementazione di piani di mitigazione o di emergenza rafforzano la catena di fornitura. L'elaborazione di piani di risposta agli incidenti, la formazione del personale e l'esecuzione di revisioni e simulazioni periodiche preparano i team a potenziali violazioni. Fornire regolarmente programmi di formazione e sensibilizzazione sulla sicurezza informatica ai dipendenti contribuisce a creare una solida cultura della sicurezza.

Minacce comuni come malware, ransomware, phishing, minacce interne e vulnerabilità della supply chain colpiscono anche i sistemi industriali. Le debolezze dei sistemi includono software obsoleto, sistemi privi di patch e accesso remoto non sicuro. L'accesso remoto non protetto da parte di fornitori e appaltatori può esporre i sistemi critici. I componenti di terze parti possono introdurre debolezze se non adeguatamente supervisionati, tra cui una codifica scadente o librerie obsolete nei sistemi embedded.

Le strategie di mitigazione per queste minacce includono la gestione degli accessi privilegiati (PAM), che controlla e monitora l'accesso degli utenti con privilegi elevati. Il monitoraggio continuo e il rilevamento delle anomalie forniscono visibilità in tempo reale per rilevare rapidamente minacce e vulnerabilità. L'apprendimento automatico identifica le deviazioni dal normale comportamento del sistema. Soluzioni di accesso remoto affidabili, valutazioni approfondite della sicurezza dei fornitori e standard di sicurezza applicati tramite SLA controllano l'accesso di terze parti. I controlli di integrità della supply chain prevedono audit di sicurezza regolari e valutazioni dei fornitori. L'applicazione di pratiche di sviluppo software sicure per i fornitori e l'esecuzione di scansioni di vulnerabilità e test di penetrazione di routine sui componenti di terze parti sono essenziali. I principali controlli di sicurezza includono segmentazione della rete, MFA, gestione delle patch, crittografia dei dati, monitoraggio delle anomalie, firewall, IDS, rigorosi controlli di accesso, backup regolari e piani di risposta agli incidenti. Le migliori pratiche includono valutazioni regolari dei rischi, applicazione del principio del privilegio minimo, gestione tempestiva delle patch, utilizzo di MFA, crittografia dei dati, monitoraggio delle anomalie, formazione sulla sicurezza, definizione di piani di risposta agli incidenti e audit di hardware e software. Queste misure complete garantiscono la sicurezza e l'affidabilità delle comunicazioni in ambienti industriali pericolosi.

Domanda globale e tendenze del mercato per i telefoni AI vivavoce VoIP antideflagranti entro il 2026

Punti caldi geografici che guidano l'adozione

Le regioni industrializzate di tutto il mondo guidano l'adozione di soluzioni di comunicazione antideflagranti. Le aree con significative attività petrolifere e del gas, estese attività minerarie e grandi impianti chimici o di produzione di energia mostrano un'elevata domanda. Queste regioni danno priorità alla sicurezza dei lavoratori e alla continuità operativa. Investono in sistemi di comunicazione avanzati per soddisfare rigorosi requisiti normativi. I poli industriali globali, in particolare in Europa, Nord America e Asia-Pacifico, guidano questa tendenza di mercato.

Settori verticali con la domanda più elevata

Diversi settori verticali presentano la più elevata domanda di comunicazioni antideflagranti. Tra questi, l'industria mineraria, le acciaierie, gli impianti chimici, le centrali elettriche e le attività petrolifere e del gas. Questi ambienti presentano sfide di comunicazione uniche. Ad esempio, gli ambienti industriali presentano spesso elevate interferenze e ostacoli fisici. Richiedono connettività wireless ultra-affidabile e roaming veloce. Le utility devono far fronte a richieste crescenti, minacce alla sicurezza informatica e alla necessità di infrastrutture resilienti. In tutti questi settori ad alta domanda, i sistemi di comunicazione devono gestire un'elevata densità di endpoint durante i periodi di punta. Devono inoltre gestire modelli di movimento dinamici e diverse esigenze di consumo di dati. Sono comuni anche rigorosi requisiti di sicurezza e supporto.

Prospettive future: innovazioni e tecnologie emergenti

I futuri sviluppi nei sistemi telefonici VoIP vivavoce AI antideflagranti integreranno tecnologie avanzate. L'integrazione dell'IA trasforma i telefoni in risorse operative intelligenti. Queste risorse elaborano dati, automatizzano le attività e migliorano il processo decisionale. Gli algoritmi di riduzione del rumore basati sull'IA filtrano il rumore di fondo. Questo garantisce una trasmissione vocale chiara in ambienti operativi rumorosi. La funzionalità di comando vocale consente l'utilizzo dei sistemi di comunicazione a mani libere. Il personale può avviare chiamate, inviare messaggi o accedere alle informazioni utilizzando semplici istruzioni vocali. La connettività abilitata per l'IoT fornirà monitoraggio in tempo reale e accesso remoto. Si integrerà anche con i sistemi di gestione degli edifici. Le innovazioni includono l'attivazione senza contatto tramite sensori vocali o di prossimità. I rivestimenti antibatterici integrati e le superfici autopulenti miglioreranno l'igiene. Entro il 2025, i sistemi moderni sfrutteranno l'IA per rilevare anomalie. Avviseranno automaticamente i soccorritori, prevedendo una riduzione del 20% nell'escalation degli incidenti.

Implementazione della soluzione di sicurezza 2026: un approccio strategico al telefono AI vivavoce VoIP

Valutazione delle tue esigenze: valutazione completa del sito

Le organizzazioni devono innanzitutto condurre una valutazione approfondita del sito. Questa fase identifica specifiche sfide di comunicazione e rischi per la sicurezza all'interno dei loro ambienti pericolosi. Valutano le tipologie di zone pericolose presenti. Determinano inoltre il potenziale di esplosioni o esposizione a sostanze chimiche. Questa valutazione include l'esame dell'infrastruttura di comunicazione attuale. Individua eventuali lacune nella copertura o nell'affidabilità. È inoltre fondamentale comprendere i requisiti di conformità normativa vigenti. Questa valutazione completa costituisce la base per la selezione della soluzione di sicurezza più appropriata. Garantisce che il sistema scelto soddisfi tutti i requisiti operativi e di sicurezza.

Scegliere il fornitore giusto: considerazioni chiave

La scelta di un fornitore affidabile è fondamentale per un'implementazione di successo. Le aziende dovrebbero cercare fornitori con una vasta esperienza nei sistemi di comunicazione industriale. Il fornitore deve offrire prodotti conformi agli standard internazionali come ATEX, CE, FCC, RoHS e ISO9001. Un fornitore solido offre servizi integrati. Questi servizi includono progettazione, integrazione, installazione e supporto tecnico continuo. Dovrebbe inoltre dimostrare capacità di produzione interna per i componenti principali. Ciò garantisce il controllo di qualità e una consegna affidabile. Un fornitore con una presenza globale e una comprovata esperienza in diversi ambienti impegnativi, come petrolio, gas e gallerie, offre competenze preziose.

Formazione e manutenzione per un'affidabilità a lungo termine

Una formazione adeguata e una manutenzione costante sono essenziali per l'affidabilità a lungo termine di qualsiasi soluzione di sicurezza. Tutto il personale che utilizza il nuovo sistema di comunicazione necessita di una formazione completa. Questa formazione riguarda il funzionamento del sistema, i protocolli di emergenza e la risoluzione dei problemi di base. I programmi di manutenzione periodica prevengono guasti imprevisti e garantiscono il funzionamento del sistema al massimo delle prestazioni. Ciò include ispezioni di routine, aggiornamenti software e controlli hardware. Un team di supporto tecnico reattivo fornisce assistenza in caso di necessità. Questo approccio proattivo garantisce che il sistema rimanga una risorsa di sicurezza affidabile per gli anni a venire.

Entro il 2026, le soluzioni telefoniche VoIP vivavoce AI antideflagranti e ATEX rappresenteranno un requisito fondamentale. Vanno oltre i semplici aggiornamenti. Questi sistemi avanzati sono fondamentali per la sicurezza operativa e l'efficienza in ambienti industriali pericolosi. Le organizzazioni devono adottare proattivamente questa tecnologia. Ciò garantirà un futuro più sicuro e connesso per tutto il personale.Telefono AI vivavoce VoIPintegra la comunicazione critica con una risposta intelligente, rendendola indispensabile.

Domande frequenti

Cos'è un telefono AI vivavoce VoIP?

Un telefono VoIP vivavoce con intelligenza artificiale è un dispositivo di comunicazione avanzato. Utilizza il protocollo VoIP (Voice over Internet Protocol) per le chiamate. Integra inoltre l'intelligenza artificiale (IA) per funzionalità avanzate. Queste funzionalità includono la cancellazione del rumore e l'automazione della risposta alle emergenze. Consente l'utilizzo a mani libere in ambienti pericolosi.

Perché questi telefoni saranno essenziali per gli ambienti industriali pericolosi entro il 2026?

Questi telefoni sono fondamentali per la sicurezza e la continuità operativa. Sono conformi alle normative di sicurezza in continua evoluzione. Garantiscono inoltre comunicazioni affidabili e immediate in zone ad alto rischio. Le certificazioni antideflagranti e ATEX garantiscono un funzionamento sicuro.

In che modo l'intelligenza artificiale migliora la sicurezza in questi sistemi?

L'intelligenza artificiale migliora la sicurezza attraverso diverse funzionalità. Fornisce trascrizioni in tempo reale e riepiloghi degli incidenti. Rileva anche parole chiave e segnali di soccorso. La riduzione del rumore basata sull'intelligenza artificiale garantisce una comunicazione chiara. Guida inoltre i soccorritori verso posizioni precise.

Quali certificazioni possiedono i telefoni antideflagranti Joiwo?

I telefoni antideflagranti Joiwo vantano numerose certificazioni internazionali, tra cui ATEX, CE, FCC, RoHS e ISO9001. Hanno anche la certificazione di impermeabilità IP67, che garantisce la conformità agli standard globali di sicurezza e qualità.

Questi sistemi possono integrarsi con i sistemi di controllo industriale esistenti?

Sì, questi sistemi offrono un'integrazione perfetta. Si collegano a sistemi SCADA, PAGA e IoT. I metodi di integrazione includono I/O analogico, VoIP/SIP e digitale. Ciò garantisce una comunicazione unificata e una maggiore efficienza operativa.

Data di pubblicazione: 28-01-2026